Die Angriffsfläche

Ihres Unternehmens

verstehen.

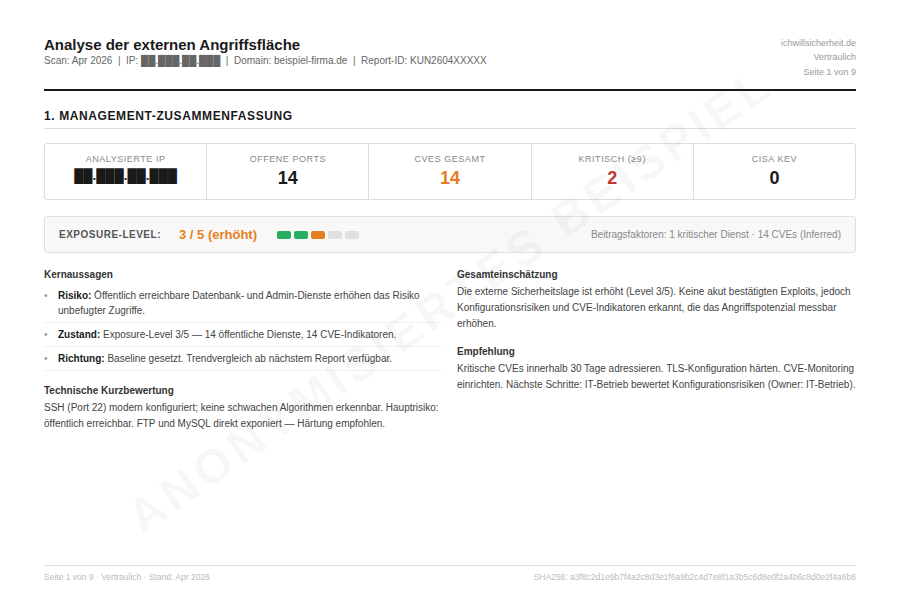

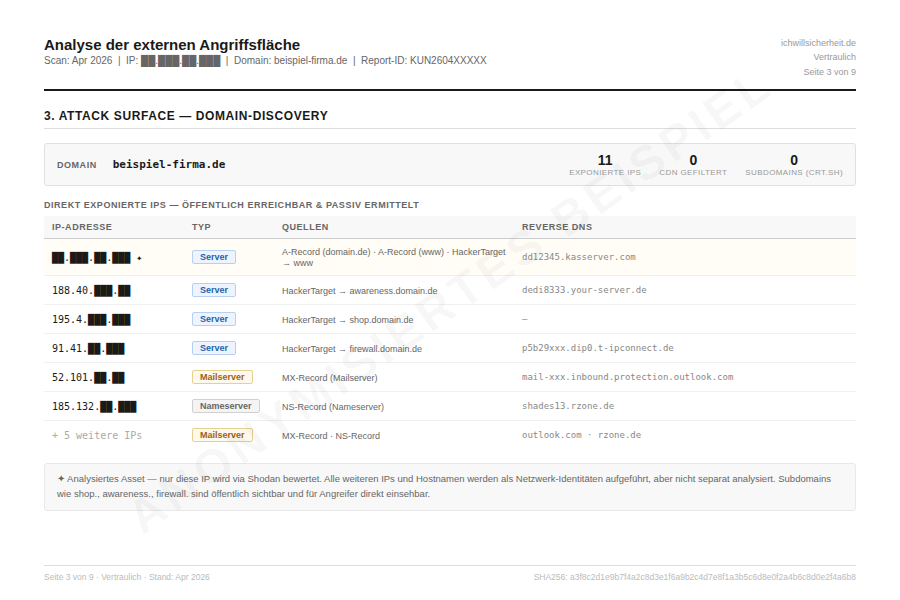

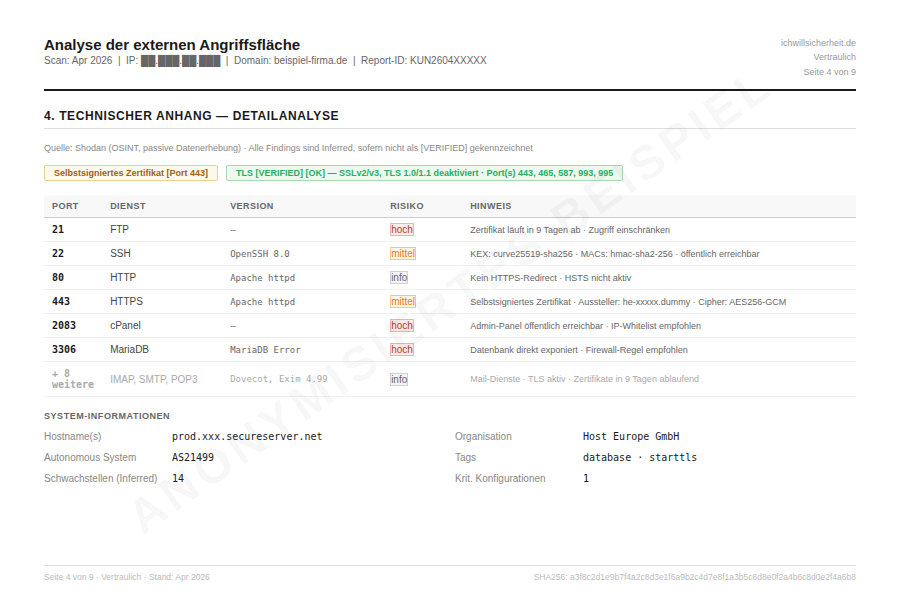

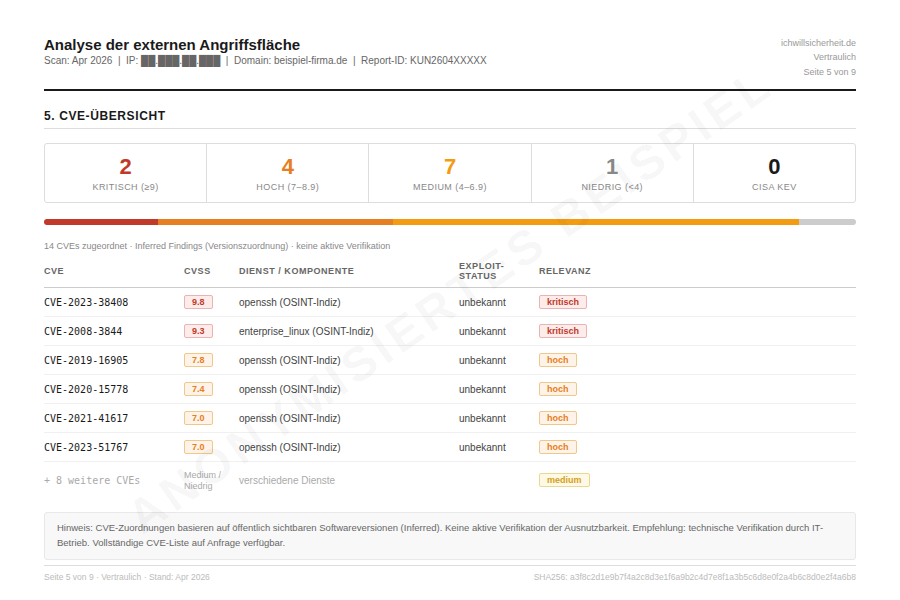

Wir analysieren, welche Systeme, Daten und Informationen über Ihr Unternehmen öffentlich erreichbar sind und was davon ein Angreifer sofort nutzen könnte.

9 Abschnitte, Executive Summary, CVE-Übersicht

Ein Angreifer sieht mehr,

als Sie denken.

Diese Informationen sind nicht versteckt. Sie werden nur selten bewusst überprüft. Genau das macht sie gefährlich.

Öffentlich erreichbare Systeme

Vergessene Subdomains, alte Testumgebungen, offene Ports. Dinge, die intern niemand mehr auf dem Schirm hat, sind von außen oft klar sichtbar.

Direkt ausnutzbarDaten aus Leaks und Vorfällen

Firmen E-Mails und Zugangsdaten sind häufig längst im Umlauf. Sie werden gezielt genutzt, um Systeme ohne großen Aufwand zu kompromittieren.

Unterschätztes RisikoEinblick in Ihre Infrastruktur

Technologien, Versionen und Dienste lassen sich oft eindeutig erkennen. Daraus entsteht ein klares Bild, das gezielte Angriffe möglich macht.

Grundlage für AngriffeWas Sie sehen,

was Angreifer sehen.

Dieselbe Infrastruktur. Zwei völlig verschiedene Blickwinkel.

Das ist kein Worst-Case-Szenario. Das sind echte Befunde aus einem unserer Reports, anonymisiert.

Mein Risiko prüfen lassen →Angriffe beginnen nicht im System, sondern mit öffentlich verfügbaren Informationen.

Wenn diese Daten sichtbar sind, ist der erste Schritt eines Angriffs bereits erledigt.

Ein Exposure-Report

ist kein Pentest.

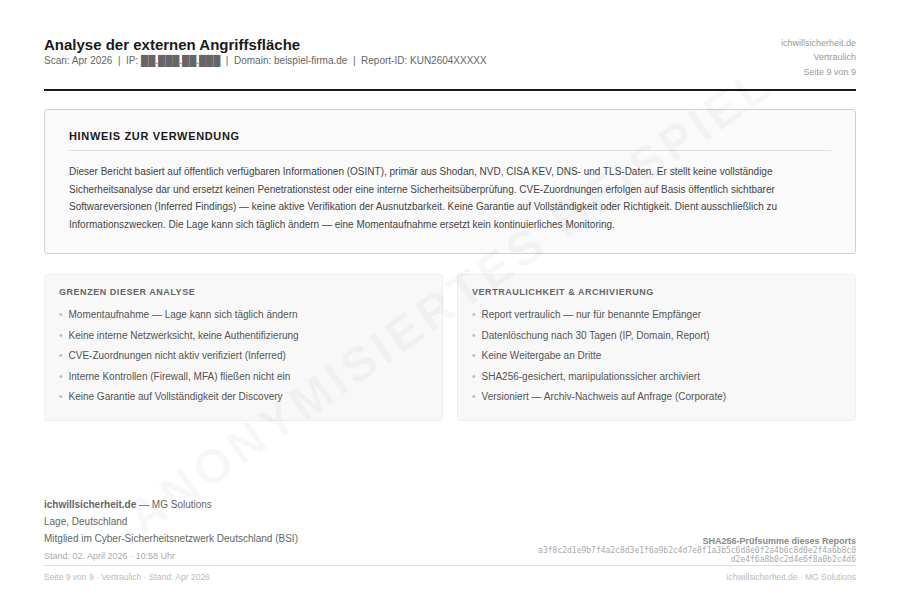

Das ist kein Monitoring-System. Es ist ein realistischer Blick auf das, was bereits sichtbar ist, aus der Perspektive eines Angreifers.

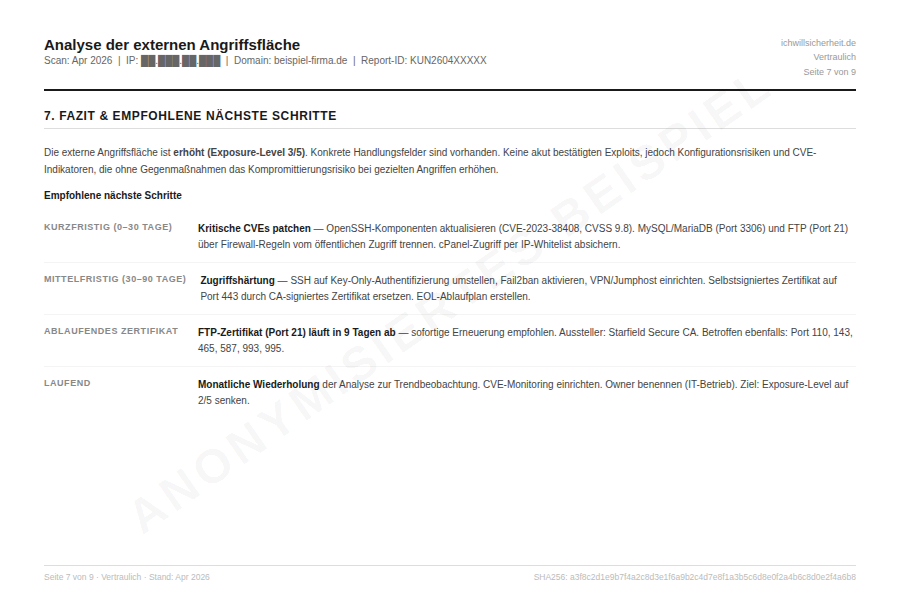

- 9-seitiger PDF-ReportExecutive Summary für die GF, technischer Anhang für die IT. Ein Dokument für zwei Zielgruppen.

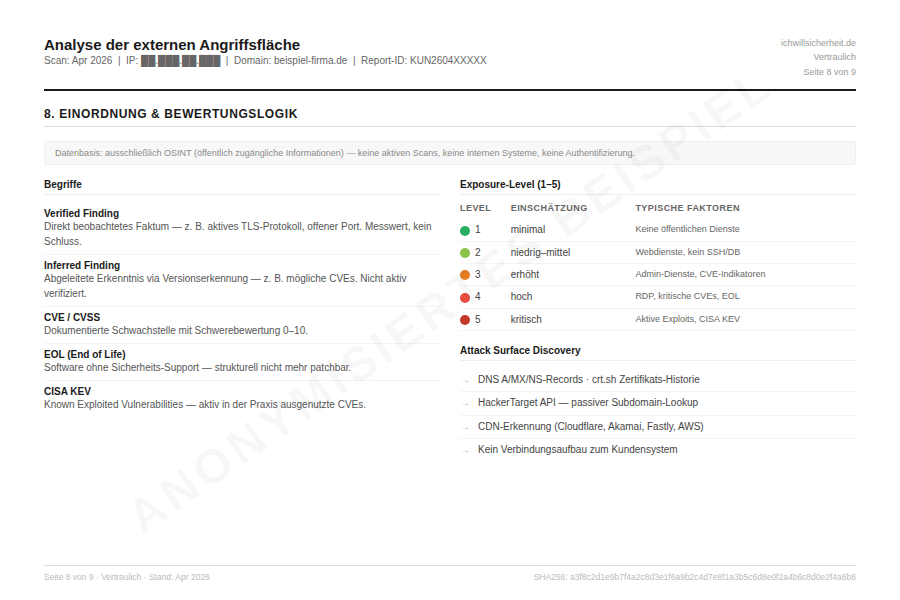

- Top-Risiken nach Ausnutzbarkeit priorisiertCVE-Scores aus NVD & CISA KEV. Kein Rauschen, nur was zählt.

- Manuell geprüft, keine BlackboxJeder Befund wird von einem Menschen bewertet. Keine False-Positive-Flut.

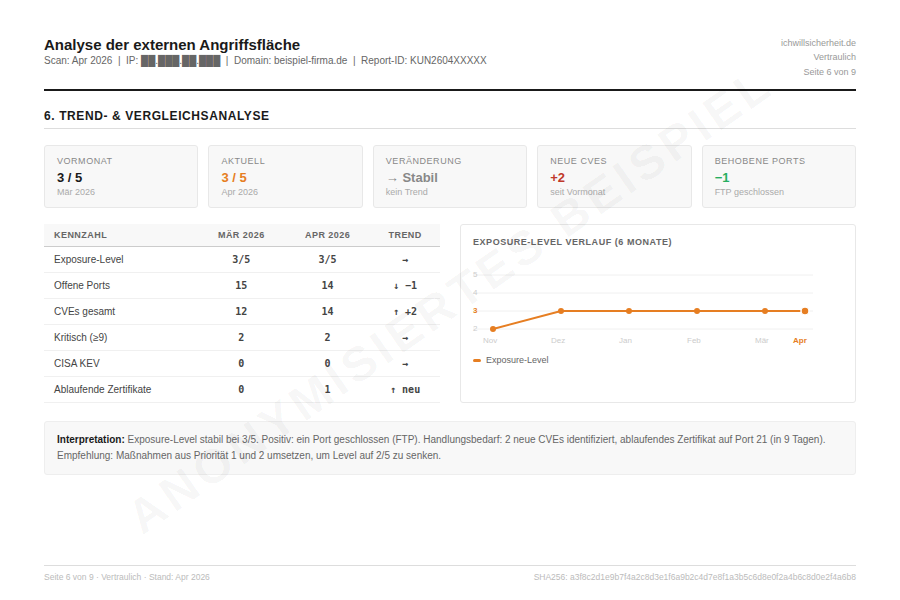

- Trendanalyse & MonatsvergleichWie hat sich Ihre Angriffsfläche verändert? Mit historischem Vergleich sichtbar.

- Revisionssicher archiviertSHA256-gesichert, versioniert, nachweisbar für Audits und Compliance.

9 Abschnitte, Executive Summary, CVE-Übersicht

Ein Dokument. Zwei Zielgruppen.

IT-Verantwortliche

Endlich ein externes Bild Ihrer Infrastruktur, ohne aktiven Scan, ohne rechtliche Grauzone.

- Externe Angriffsfläche dokumentieren

- Maßnahmen nach realer Ausnutzbarkeit priorisieren

- CVE-Exposition nachweisbar machen

Geschäftsführung

Sicherheitsinvestitionen brauchen ein Fundament. Dieser Report liefert es, verständlich und ohne IT-Vorkenntnisse.

- Sicherheits-ROI sichtbar und kommunizierbar machen

- Investitionen gegenüber Gesellschaftern rechtfertigen

- Compliance- und Audit-Anforderungen erfüllen

Von Anfrage bis Report in 48h.

Ersteinschätzung

Kostenfrei. Wir melden uns innerhalb eines Werktags.

OSINT-Analyse

Shodan, NVD, CISA KEV, DNS, TLS. Passiv, kein Eingriff.

Manuelle Prüfung

Jeder Befund wird von einem Menschen eingeordnet.

Report + Call

9-seitiges PDF + optionaler 30-min Review-Call.

Einmalige Sicherheitsanalyse.

Kein Abo, keine Verpflichtung.

- Vollständige Analyse der öffentlichen Angriffsfläche

- Priorisierte Risiken nach realer Ausnutzbarkeit (CVE-Scores)

- Executive Summary + technischer Anhang

- Report innerhalb von 24 Stunden (PDF)

- Optionaler 30-min Review-Call

- Revisionssicher archiviert mit SHA256

Kein Abo. Alle Preise ansehen

Was Sie wissen sollten.

Was finden Angreifer heute

über Ihr Unternehmen?

Wir schauen zuerst, damit Sie reagieren können, bevor jemand anderes handelt.

Kostenlose Ersteinschätzung anfordern →Keine Verpflichtung. Antwort innerhalb eines Werktags. 100% passiv