Der Exposure-Report.

Ein strukturierter Blick auf das, was über Ihr Unternehmen öffentlich sichtbar ist — aus der Perspektive eines Angreifers, bevor er handelt.

Kein Pentest.

Keine Blackbox.

Nur Klarheit.

Ein Exposure-Report analysiert ausschließlich öffentlich zugängliche Informationen — genau das, was ein Angreifer in seiner Erkundungsphase sieht, bevor er irgendetwas unternimmt.

Keine aktiven Scans. Kein Eingriff in Ihre Systeme. Keine rechtliche Grauzone. Nur ein realistisches Bild Ihrer externen Sichtbarkeit — verständlich für IT und Geschäftsführung.

| Exposure-Report | Pentest |

|---|---|

| Passiv — kein Risiko | Aktiv — kann stören |

| Öffentliche Daten | Interne Tests |

| 24h Lieferung | Wochen Vorlauf |

| 490 € einmalig | 5.000–15.000 € |

| Keine Genehmigung nötig | Schriftliche Genehmigung |

| Business-Fokus | Technischer Fokus |

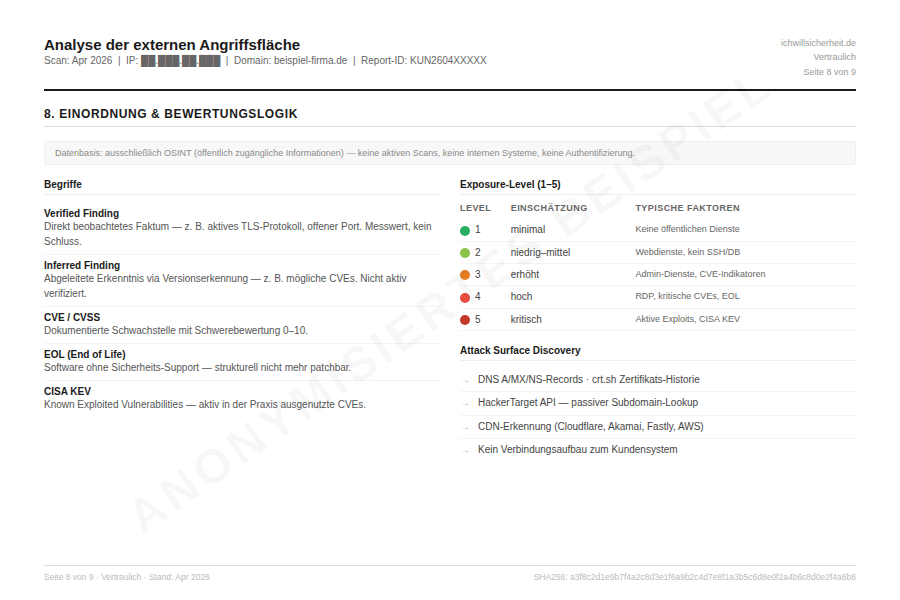

Shodan

Öffentlich indexierte Dienste, Ports, Banner, Softwareversionen

NVD

National Vulnerability Database — CVE-Scores und Schwachstellenbeschreibungen

CISA KEV

Known Exploited Vulnerabilities — aktiv in der Praxis ausgenutzte Schwachstellen

DNS / TLS

Subdomains, Zertifikate, Konfigurationen, ablaufende Zertifikate

crt.sh

Zertifikats-Historie — enthüllt vergessene Subdomains und historische Infrastruktur

HackerTarget

Passiver Subdomain-Lookup aus öffentlichen DNS-Datenbanken

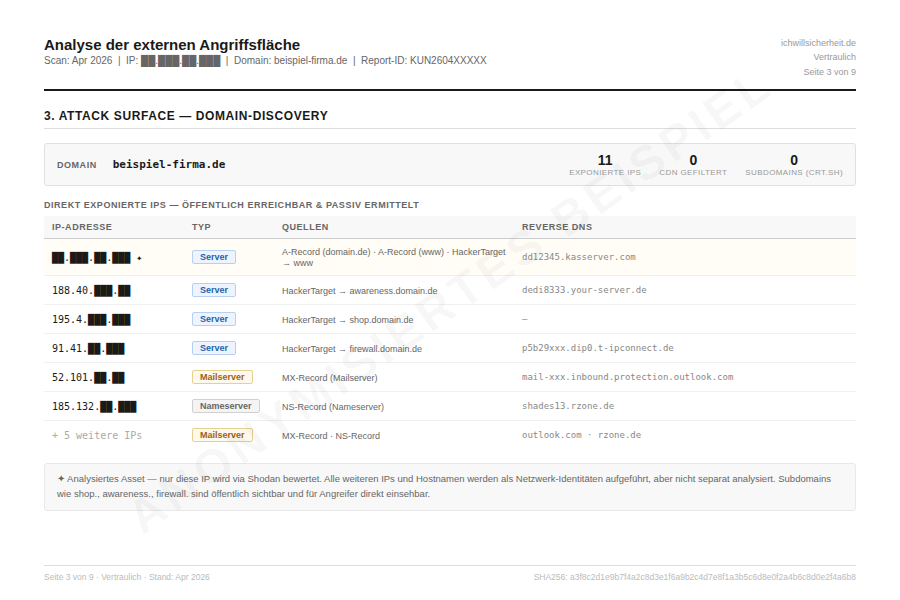

Eine Domain. Viele Angriffsflächen.

Wenn Sie eine Domain angeben, ermitteln wir automatisch alle öffentlich erreichbaren IP-Adressen — passiv, ohne aktiven Scan. Das Ergebnis überrascht die meisten Kunden.

Direkte IP der Domain und www-Subdomain — das analysierte Asset.

Häufig direkt exponiert und selten in Sicherheitsanalysen berücksichtigt.

Zeigt Hosting-Anbieter und DNS-Infrastruktur — Fingerprint für Angreifer.

Passiver Abruf aus öffentlichen DNS-Datenbanken — enthüllt shop., mail., awareness., firewall. u.v.m.

Alle jemals ausgestellten TLS-Zertifikate der Domain — vergessene Subdomains werden sichtbar.

IPs hinter bekannten CDNs werden automatisch erkannt und herausgefiltert — der Origin-Server bleibt verborgen.

9 Abschnitte.

Ein Dokument für alle.

IT und Geschäftsführung lesen denselben Report — jeder findet seinen Teil.

Header & Asset-Information

Professionelle Metadaten, analysierte IP/Domain, Zeitstempel, Versionierung.

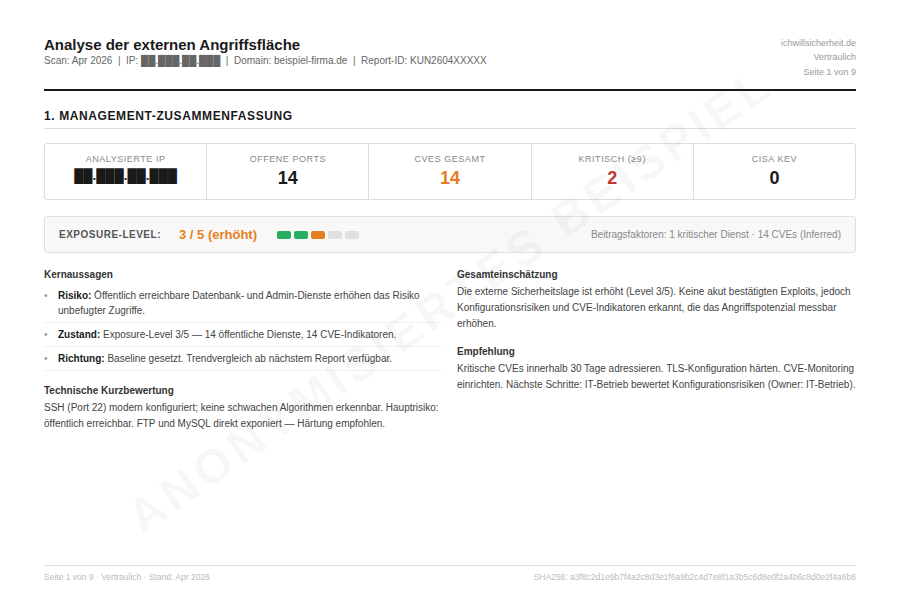

Management-Zusammenfassung

Executive Summary mit Exposure-Level (1-5), Kernergebnissen und Handlungsbedarf — verständlich ohne IT-Vorkenntnisse.

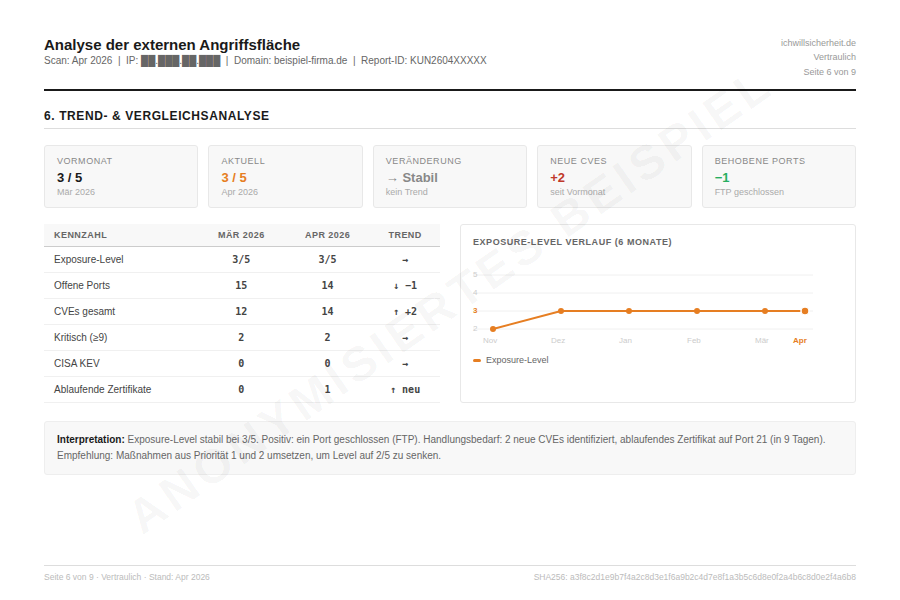

Trend- & Vergleichsanalyse

Historische Entwicklung zum Vormonat: Was ist neu, was wurde verbessert, was bleibt?

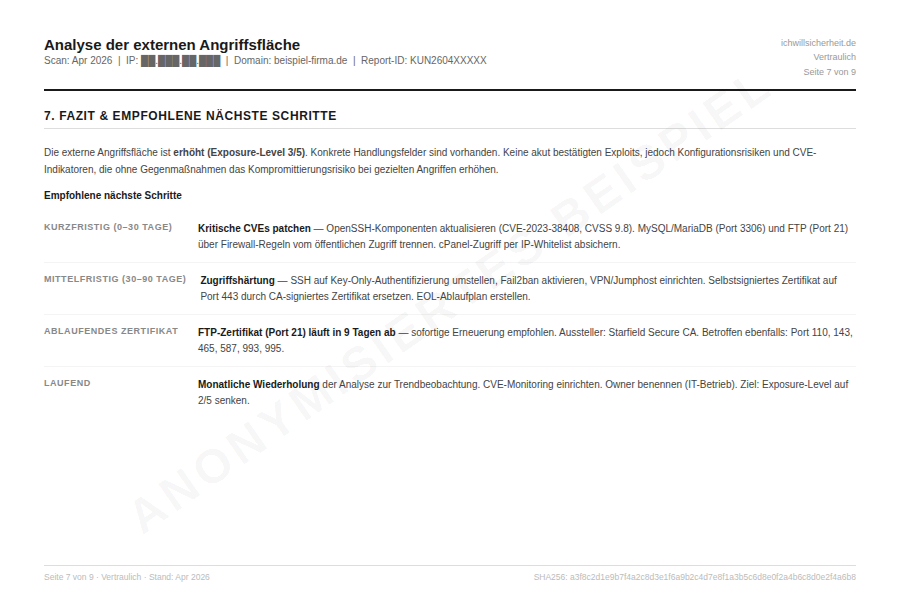

Priorisierte Handlungsempfehlungen

Konkrete Maßnahmen in Priorität 1 und 2 — nach realer Ausnutzbarkeit sortiert.

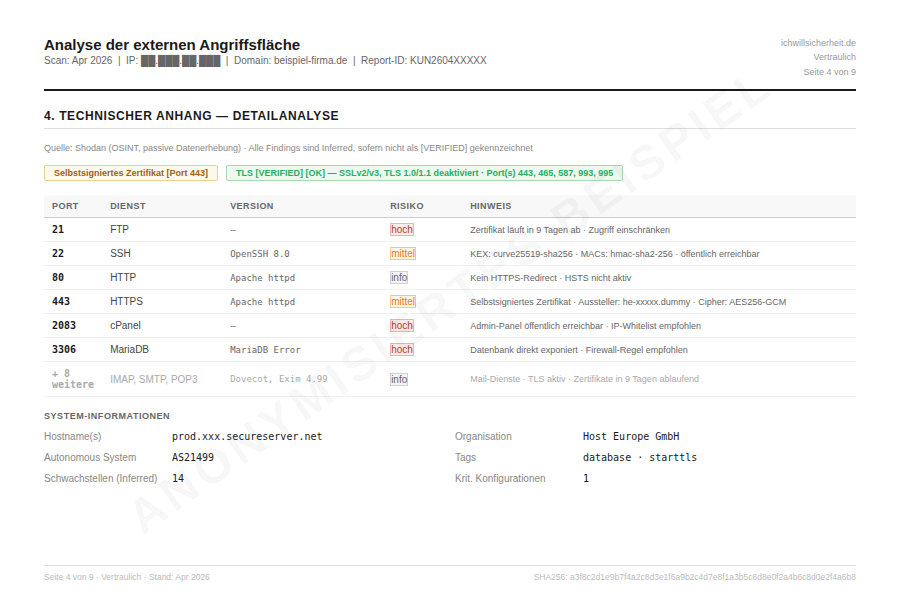

Technische Detailanalyse

Ports, Dienste, Softwareversionen, Risikobewertung pro Service.

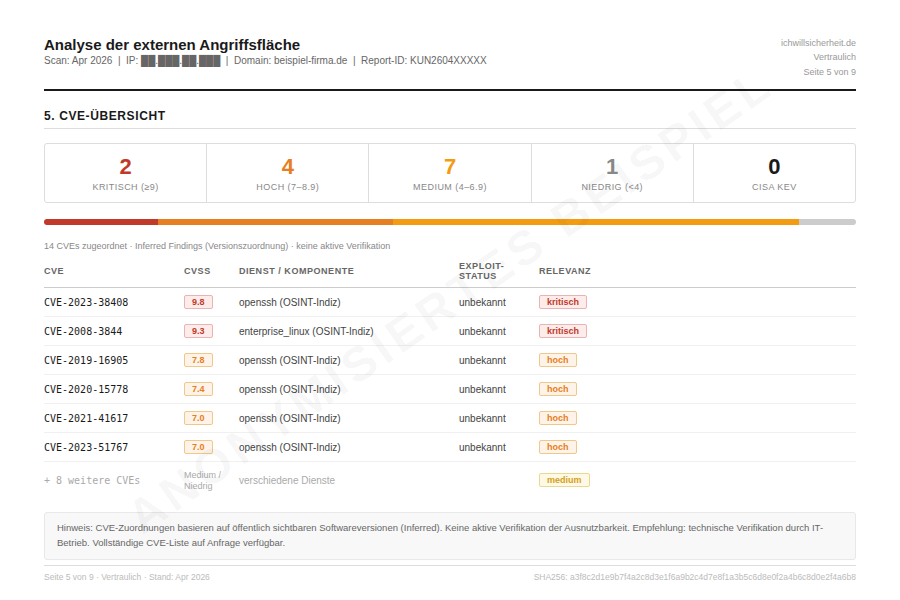

CVE- & Exploit-Übersicht

Bekannte Schwachstellen mit CVSS-Scores, CISA KEV-Markierung und Quellenangabe.

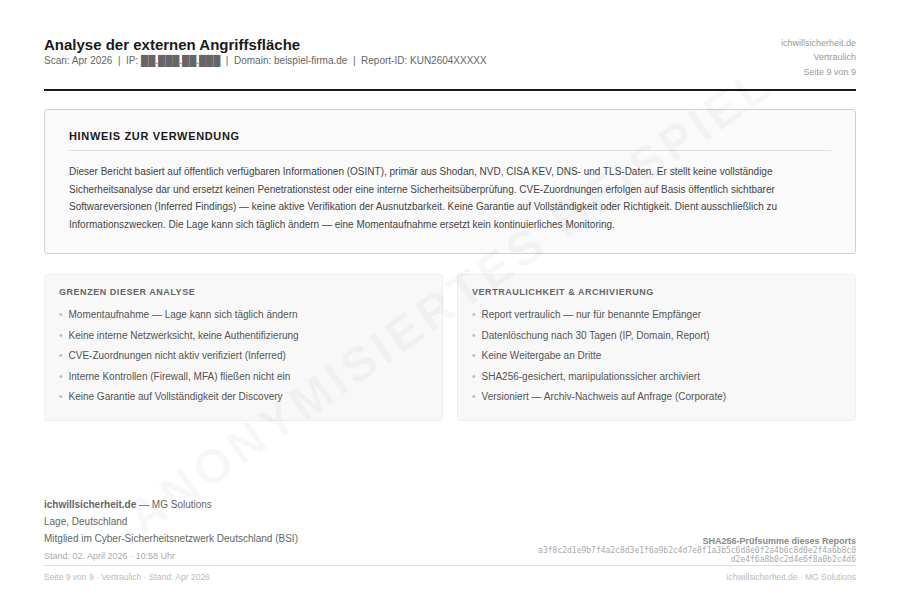

Methodik & Grenzen

Transparente Dokumentation der verwendeten Quellen und was der Report nicht abdeckt.

Fazit & Ausblick

Zusammenfassung und empfohlene nächste Schritte.

Disclaimer

Rechtlicher Hinweis: OSINT-Indizien, kein Ersatz für Penetrationstest, Vertraulichkeit.

9 Abschnitte · SHA256-gesichert · versioniert archiviert

- Lieferung innerhalb von 24 Stunden

- Manuell geprüft — keine Blackbox-Automation

- Revisionssicher archiviert (SHA256)

- Verständlich für IT und Geschäftsführung

- Optionaler 30-min Review-Call inklusive

Geeignet für

- Unternehmen mit eigener Infrastruktur

- IT-Verantwortliche die externe Sicht brauchen

- GF die Sicherheits-ROI nachweisen müssen

- Vor Audits, ISO 27001 oder BSI-Grundschutz

- Nach Mitarbeiterwechsel in der IT

Eingeschränkt geeignet

- Sehr kleine Infrastruktur (1 Domain, keine Server)

- Keine öffentlich sichtbaren Dienste vorhanden

- Rein intern betriebene Systeme

Nicht geeignet

- Wix / Shopify / WordPress.com (kein Infrastruktur-Zugriff)

- Als Ersatz für einen Penetrationstest

- Für fremde Systeme (nur eigene Infrastruktur)

Bereit für Ihren ersten Exposure-Report?

Starten Sie kostenlos mit einer ersten Einschätzung.